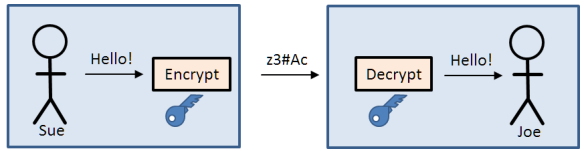

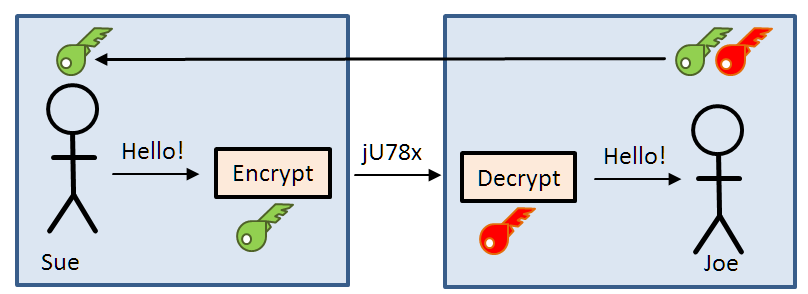

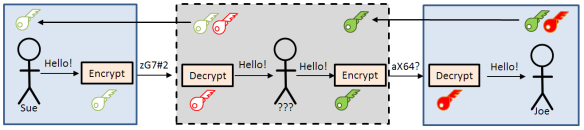

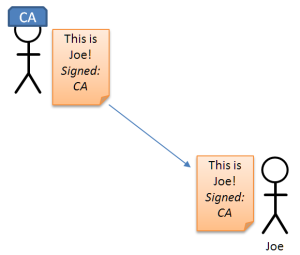

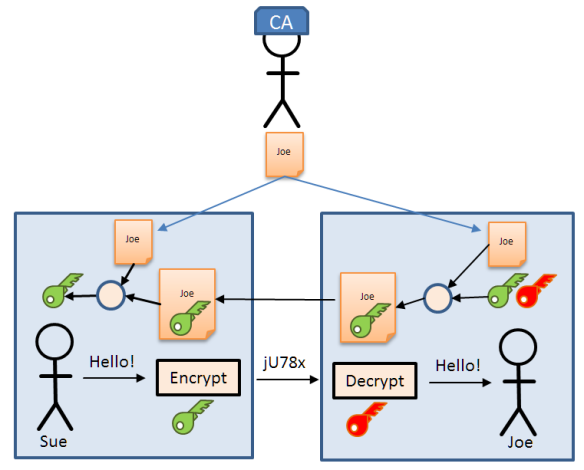

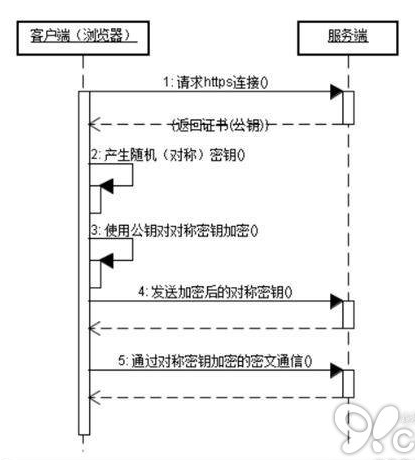

非对称加密 及 SSL的工作原理 2024-02-15 默认分类 暂无评论 616 次阅读 <h1><a class="cl-offset" name="cl-1"></a>非对称加密 </h1> > 引言: 在传统的非对称加密算法,加密解密时共用一把秘钥。  这样的加密方式容易在秘钥泄露后, 使得加密数据被破解, 有很大的安全隐患,而非对称加密就可以很好的避免这个问题。  在非对称加密中,收发双方会共同配备一对公钥和私钥, **[发送者Sue]** 将自己需要加密的数据通过 **[接收者Joe的公钥]** 进行加密, 而将 **[接收者Joe]** 则将自己收到的数据通过 **[自己的私钥]** 进行解密。 在上述的这种场景下,即使攻击者同时获取到 [密文+公钥], 也无法获得加密数据的内容,因为通过公钥加密的密文只能通过配对的秘钥进行解密。 <h1><a class="cl-offset" name="cl-2"></a>SSL的工作原理 </h1> 在互联网的数据传输中,如果没有安全性和加密通信,任何人都可能可以看见你发送或接收的内容。 如果密码或用户名以未加密的方式发送,数据的安全性完全得不到保障。 为了实现安全可靠的数据传输, [ SSL/TLS(传输层安全)] 应运而生。 上面提到的非对称加密可以解决实现安全得公钥发放的问题, 但是怎么知道这个公钥是不是目的主机的公钥呢? 这里就要引出另一个问题:中间人攻击。  如果在收发的过程中间有人伪造身份,来插手数据收发; 完全可以成功到读取到收发双方所有的数据;这里“证书”就派上用场了。 证书是一种护照,由“认证机构”(CA) 提供,证明该人确实是该人。  接收方可以向CA 注册一个证书 证书本身可用于加密和验证密钥,类似于将密钥打包到证书中:  [Certificate Based Key Exchange ] [基于证书的密钥交换] Sue从CA获取 Joe的证书, 从中提取公钥进行比对; 这里的CA就像是一个公证人,证明这个Joe是真实的Joe;不是其他人伪造的; <h2><a class="cl-offset" name="cl-3"></a>二、HTTPS的通信流程和握手过程 </h2>  <h1><a class="cl-offset" name="cl-4"></a>Transport Layer Security (TLS) Protocol </h1>  <h1><a class="cl-offset" name="cl-5"></a>参考 </h1> [Introduction to Security and TLS(安全性和TLS(传输层安全性)简介)_wolfssl tcp-CSDN博客](https://blog.csdn.net/FreeApe/article/details/85261495/) [Introduction to Security and TLS (Transport Layer Security) | MCU on Eclipse](https://mcuoneclipse.com/2017/04/14/introduction-to-security-and-tls-transport-security-layer/) [https 是如何建立连接的 | 学习笔记](https://blog.haohtml.com/archives/31785/) [SSL的工作原理及详细的握手过程-狂人网络](https://www.krseo.com/web/998.html) 文章目录 非对称加密 SSL的工作原理 二、HTTPS的通信流程和握手过程 Transport Layer Security (TLS) Protocol 参考 标签: http, 加密 转载请注明文章来源 本作品采用 知识共享署名-相同方式共享 4.0 国际许可协议 进行许可。

评论已关闭